Windows安全加固

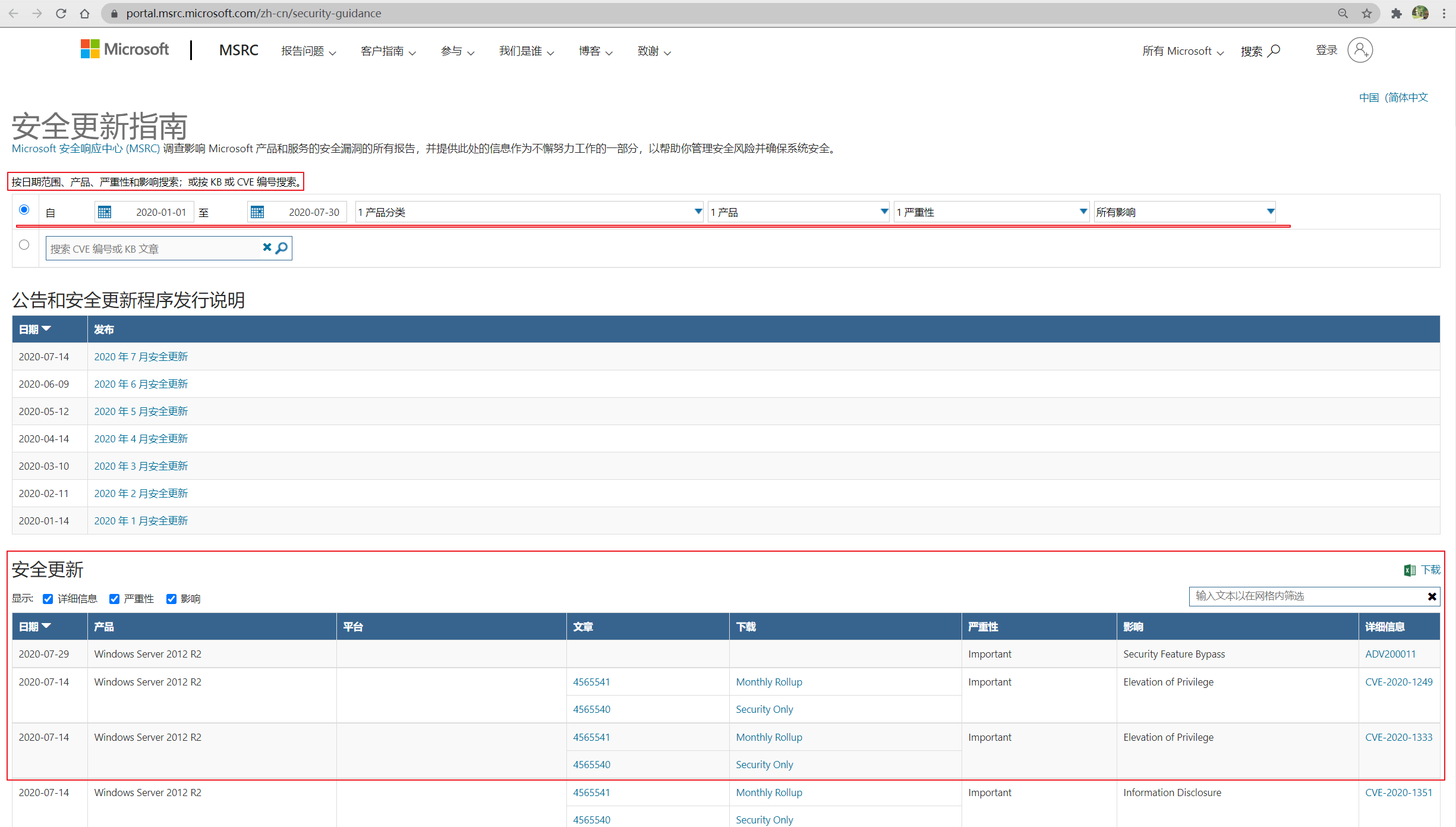

00 关注官方安全更新公告

合规要求

在不影响业务正常运行的情况下,及时更新系统,打补丁。

加固指南

根据自己的需要进行筛选,即按日期范围、产品、严重性和影响搜索。也可以按 KB 或 CVE 编号搜索。

关于怎么打补丁这里就不介绍了(重要系统一定要先对补丁进行测试,打补丁可能会破坏系统的稳定性或出现bug等情况则会影响系统的正常运行),以及什么补丁是必需要打上的。

比如内网实现定期自动化批量更新补丁、云服务器又怎么打补丁、缺少重要补丁给出警告、定期进行主机层面的漏洞扫描 等等。

https://portal.msrc.microsoft.com/zh-cn/security-guidance

加固作用

修复历史漏洞、在互联网披露的漏洞等,提高安全性。

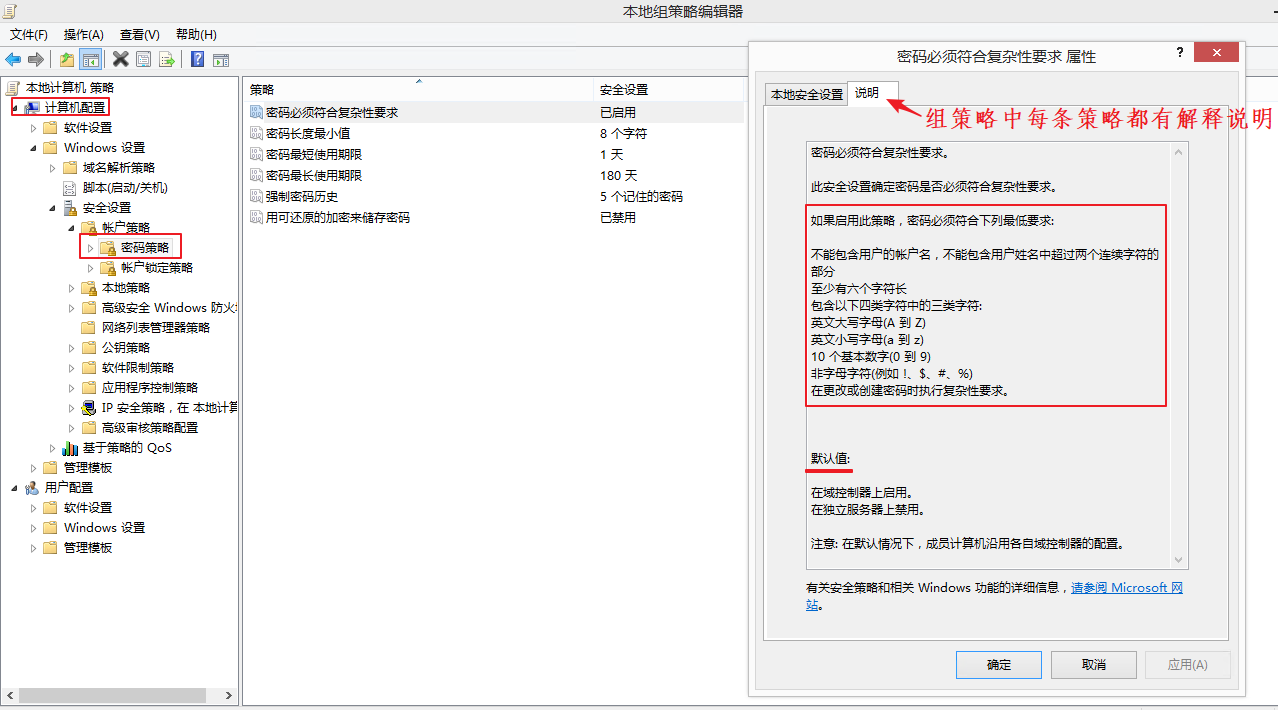

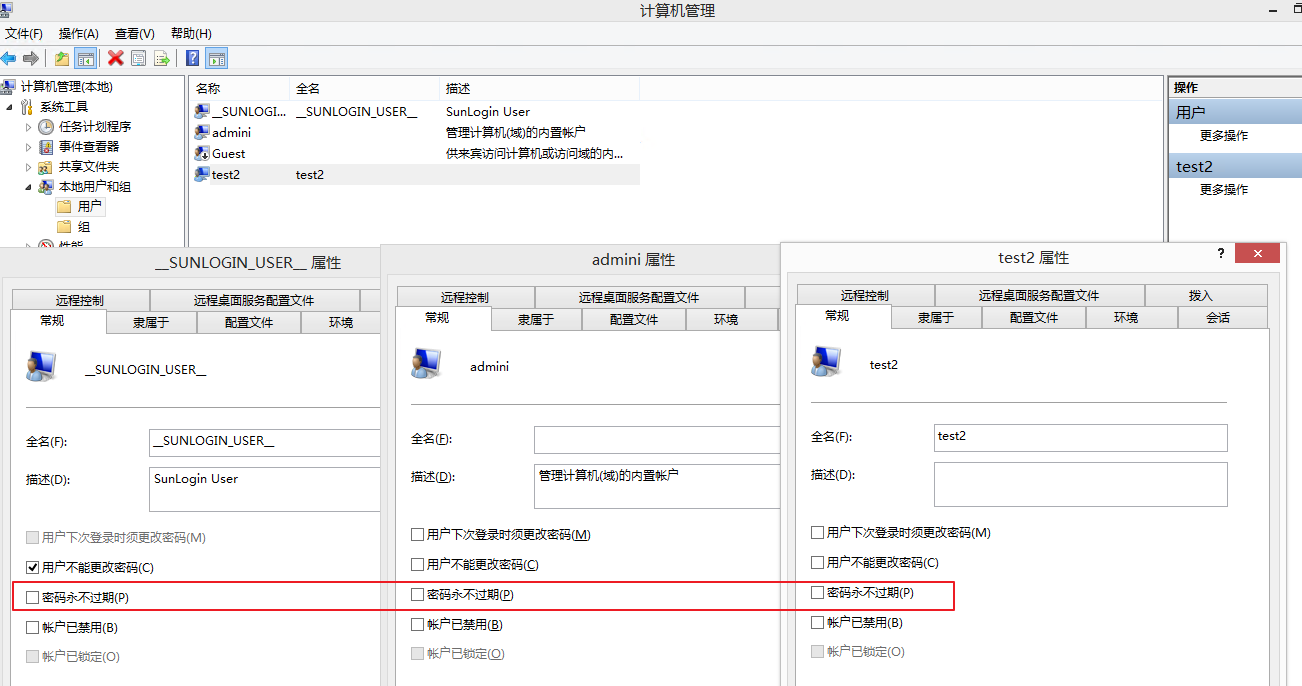

01 配置密码策略

合规要求

1.启用密码必须符合复杂性要求,密码必须符合由数字、大写字母、小写字母、特殊字符,其中任意三种的组合。密码长度8位以上(包含8位)。密码不能包含用户名。密码有效期在1-180天的范围。至少不允许使用前5次的历史密码。

2.用户无“密码永不过期”属性。

加固指南

像密码复杂度,这个一定是要开启的。同样在新建账户时,口令需要符合密码策略。

另外,当某一个设置项存在冲突时,计算机管理与本地组策略相左时,以计算机管理中的配置为准。

1、打开 本地组策略 定位到密码策略,参照合规要求进行配置。

2、打开 计算机管理 定位到用户,检查所有用户的属性,应不勾选“密码永不过期”选项。

加固作用

增强密码复杂度,并设置密码有效期,可防止攻击者猜解账户口令。

参考阅读

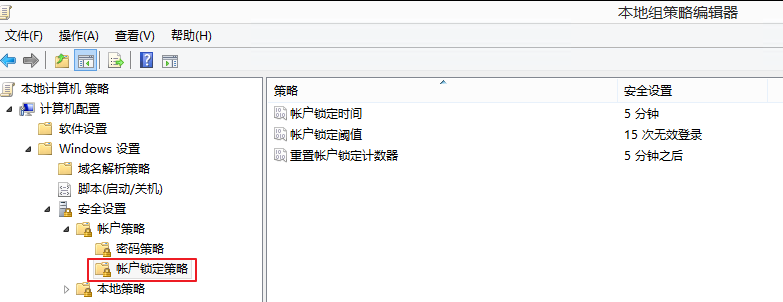

02 配置登录失败处理功能

合规要求

在5分钟之内,连续错误登录次数15次后,至少锁定该账号5分钟。

加固指南

打开 本地组策略 定位到密码策略,参照合规要求进行配置。

加固作用

防止账户被暴力破解。

03 禁止账户自动登录

合规要求

系统不存在自动登录的账户。

加固指南

有些人为了方便,喜欢开启自动登录,这样电脑一开机就自动登录了一个账户(一般为管理员账户),这样是存在安全隐患的。

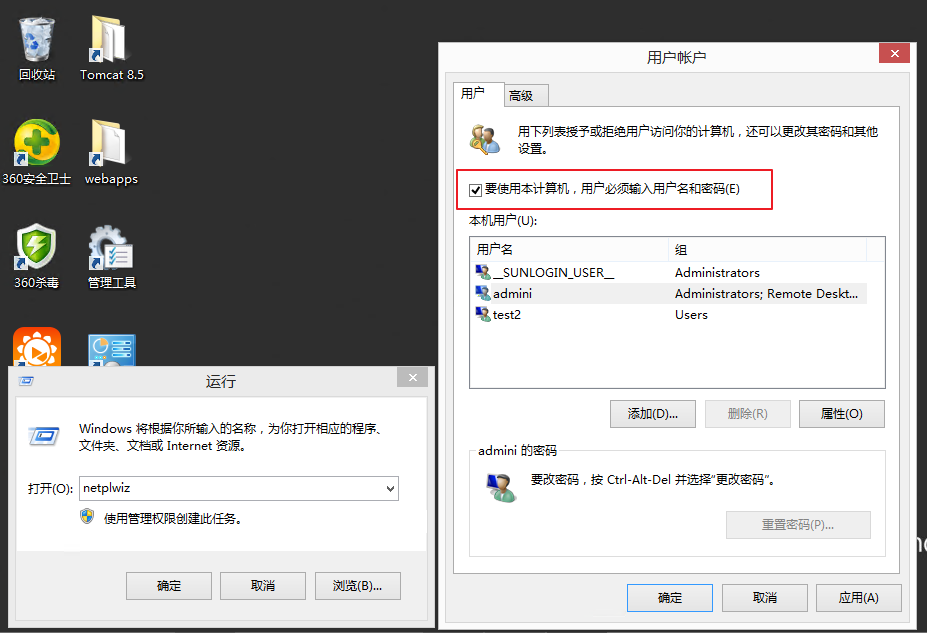

打开“运行”窗口,输入 netplwiz ,所有用户都必须勾选“要使用本计算机,用户必须输入用户名和密码”。

加固作用

防止近源渗透攻击、物理攻击。

04 禁止出现空口令账户

合规要求

系统不存在空口令的账户。

加固指南

先使用管理员账户进入系统,查询系统可登录的账户,记下用户名,按Ctrl+Alt+Del去操作系统登录界面,一一测试(只输入用户名,不输入口令),看是否存在空口令账户。

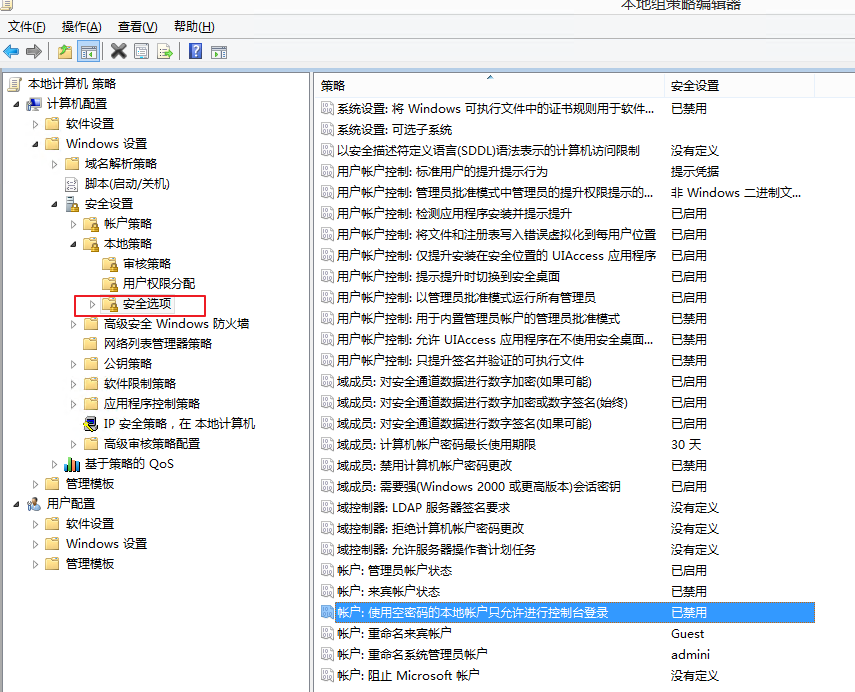

然后查看组策略中安全选项中的账户策略,把“帐户: 使用空密码的本地帐户只允许进行控制台登录”这条策略改为已禁用,代表不允许存在空口令账户。

加固作用

防止出现空口令账户。

05 关闭多余的文件共享

合规要求

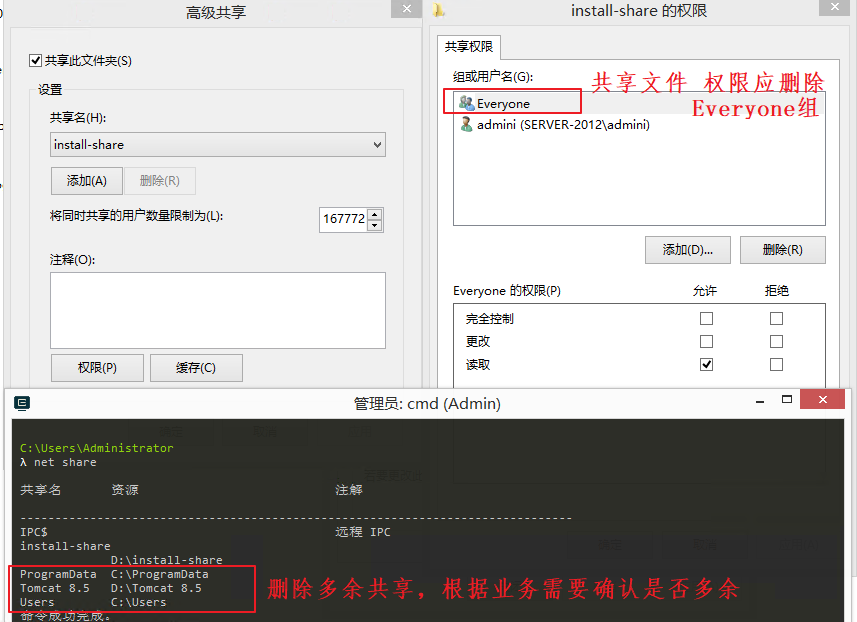

1.只允许存在有业务需要的共享文件夹。

2.共享权限中不应存在Everyone组,具体权限根据业务需要来定。

加固指南

打开计算机管理找到共享或使用cmd输入net share命令,可查看当前的共享文件夹。

加固作用

减少攻击面,避免一些已披露的漏洞。

06 关闭多余的端口

合规要求

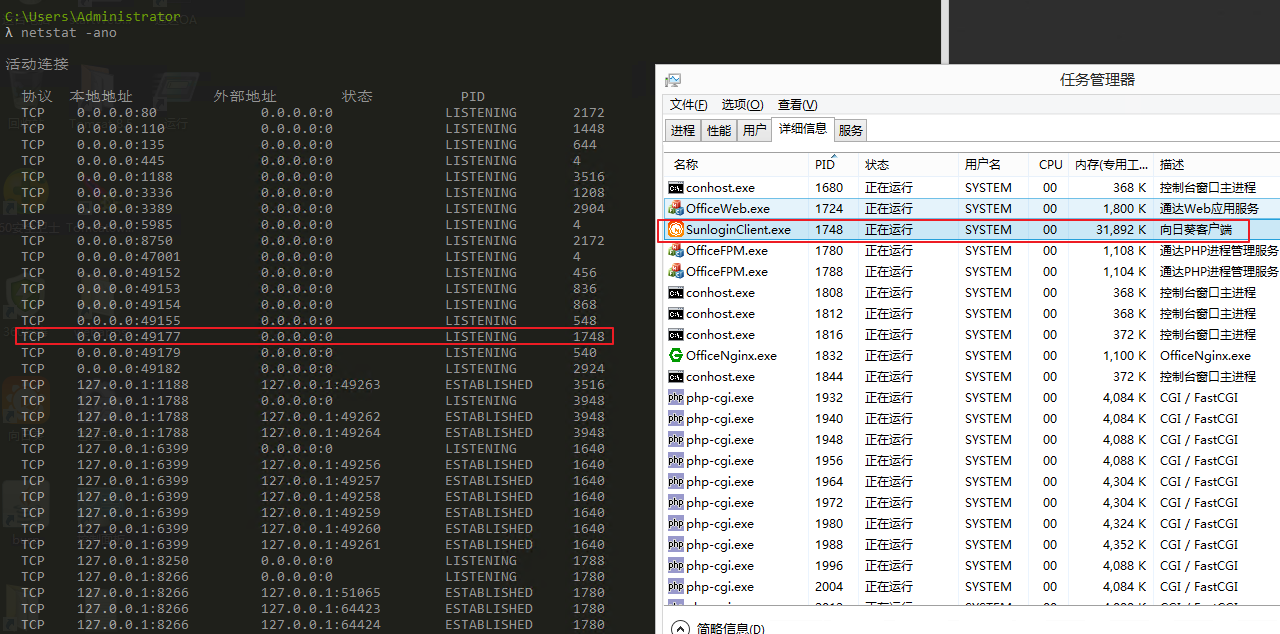

遵循最小开放原则,根据业务判定,非必要端口禁止对外开放。

加固指南

思路(不限于下面三种方法)

- 直接关闭或卸载占用非必要端口的程序;

- 利用windows自带防火墙进行访问控制;

- 在安全设备上设置ACL策略;

加固作用

减少攻击面,避免一些已披露的漏洞。

参考阅读

https://blog.51cto.com/taihaikj/1925355

135、137、138、139、445等端口解释和关闭方法

https://blog.csdn.net/qq1124794084/article/details/51690981

netstat端口状态查看命令详解 - 黑面狐

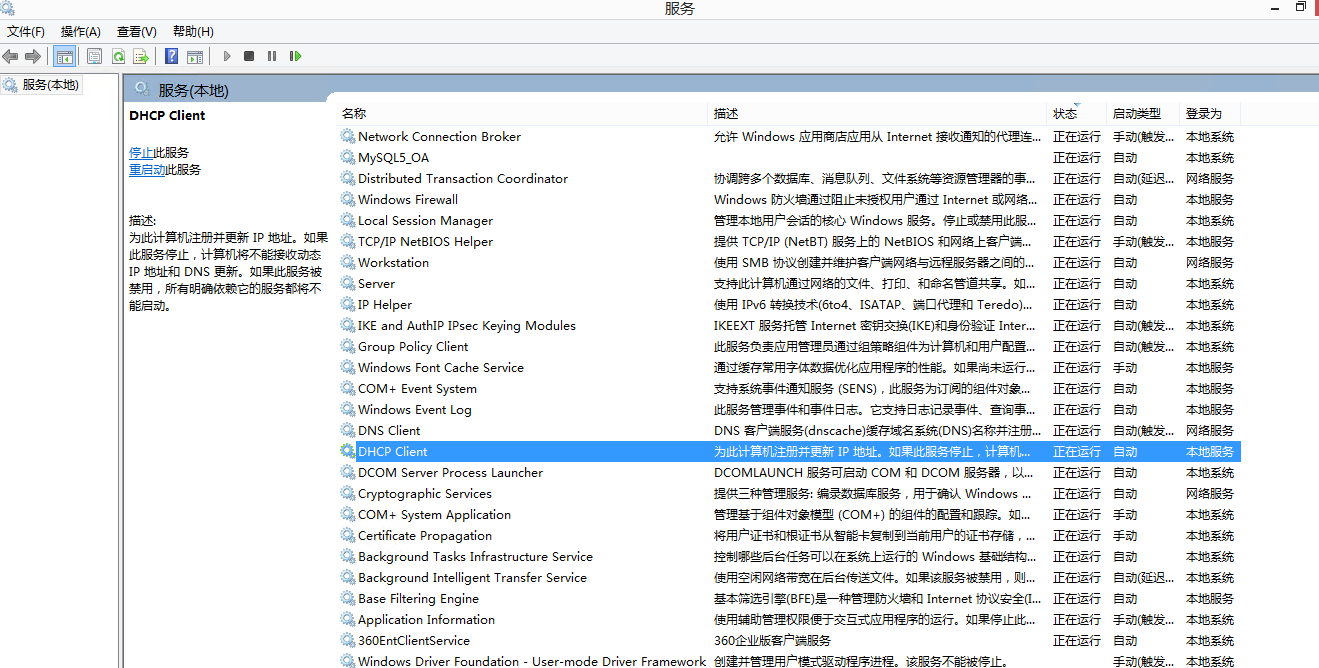

07 关闭多余的服务

合规要求

遵循最小开放原则,根据业务判定,非必要服务禁止运行。

加固指南

思路(不限于下面三种方法)

- 直接禁用非必要服务对应的程序;

- 把非必要服务设置为手动启动;

- 检查服务器开机自启的一些程序,看是否有非必要服务;

加固作用

减少攻击面,避免一些已披露的漏洞。

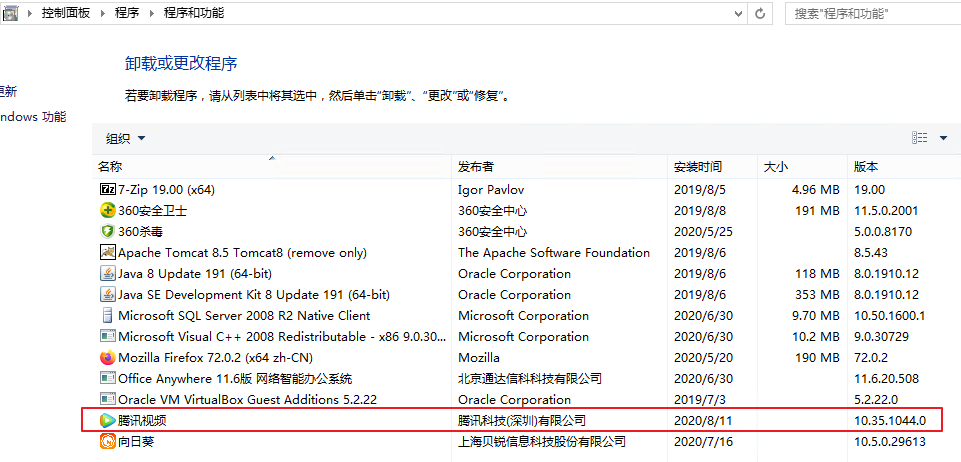

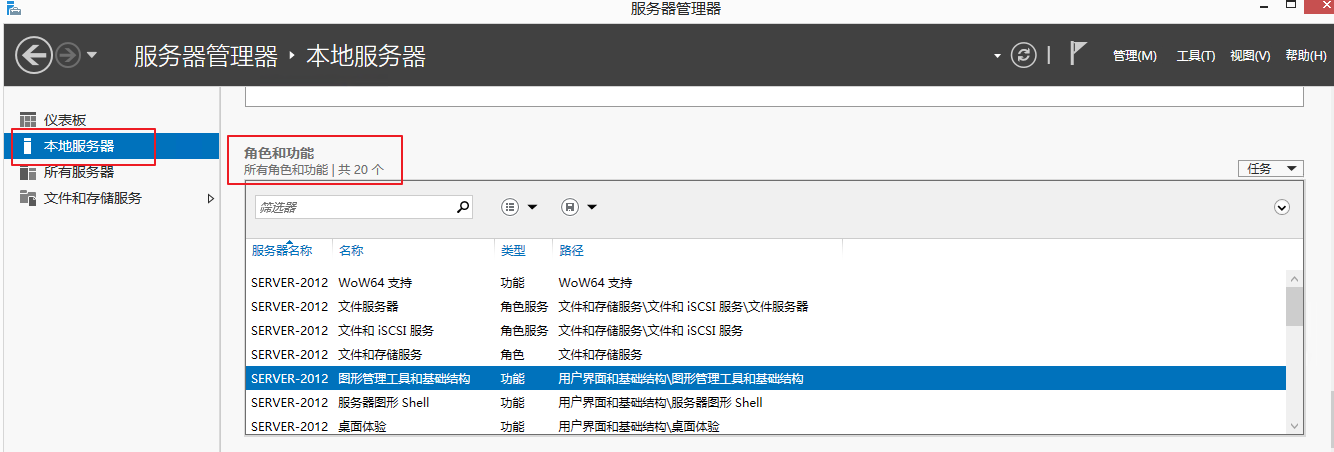

08 卸载非必要组件和应用程序

合规要求

遵循最小开放原则,根据业务判定,非必要程序禁止安装使用。

加固指南

思路:直接卸载非必要的程序和功能组件。

加固作用

减少攻击面,避免一些已披露的漏洞。

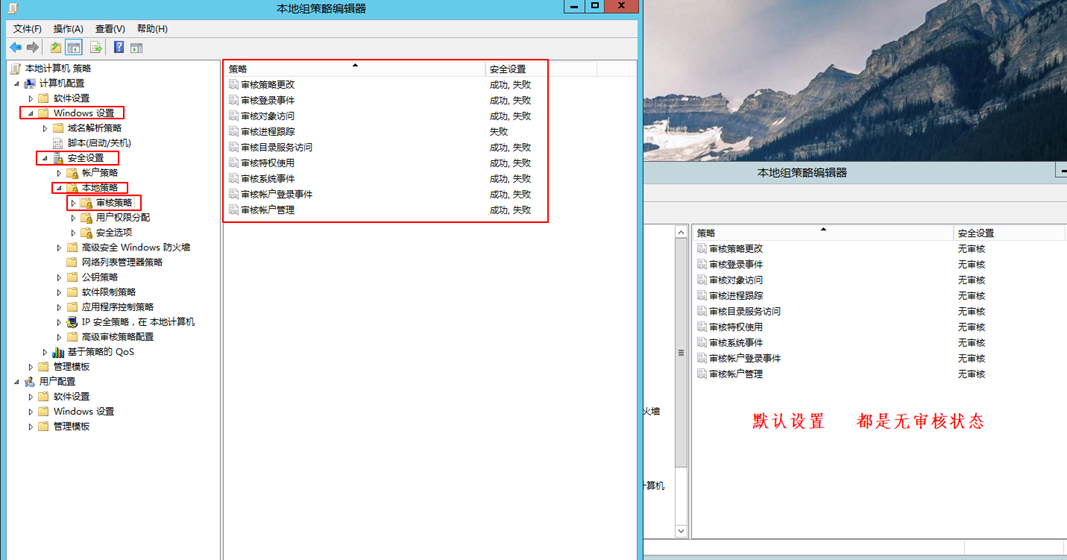

09 启用安全审计功能

合规要求

对重要事件开启成功和失败的审核策略。

加固指南

运行“gpedit.msc”在计算机配置->Windows设置->安全设置->本地策略->审核策略,启用相关策略。

1 | 1. 审计帐户登录事件: 成功,失败; 6. 审计策略更改: 成功,失败 ; |

加固作用

用于溯源。

网络安全法规定:采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

其它建议

- 做好重要数据的备份工作(异地、冗余、热备等)

- 定期对服务器进行漏洞扫描和渗透测试,并修复所发现的漏洞

- 开启Windows防火墙

- 配置固定IP地址

- 站库分离

- 部署安全设备(防火墙、防毒墙、网关、态势感知 等等)

一些小知识

注意:

文章的合规要求中具体的标准,参照了等保测评中的要求和其它国标文档等,也就是可以算是基线要求。实际配置的时候,应在满足基线要求的前提下,结合业务需求去配置具体的值,而不是仅仅配置为基线要求最低的值。

配置冲突问题

当服务器配置有冲突时,优先级关系如下:

1 | 域策略 > 本地策略 |

如果一个是域策略、一个是本地策略,设置相左时,以域策略为准;

如果一个是域策略、一个是本地策略,设置相左时,以域策略为准;

如果一个是计算机设置、一个是用户设置,设置相左时,以用户设置为准;

如果是同一个用户的两个相左的设置,以其中影响面比较小的那个为准。

扩展阅读

Windows操作系统安全加固

https://help.aliyun.com/knowledge_detail/49781.html

安全基线-Microsoft Security Compliance Toolkit 1.0

https://docs.microsoft.com/zh-cn/windows/security/threat-protection/security-compliance-toolkit-10

Windows Server CIS 基准

https://www.cisecurity.org/benchmark/microsoft_windows_server/

原文作者: à ō é

原文链接: https://laoel.github.io/2020/10/29/Windows安全加固/

版权声明: 转载请注明出处(必须保留原文作者署名原文链接)